A Arquitetura da Fragilidade: Engenharia na Era da Tecnologia Extrema

O paradoxo de 2026: trilhões em IA vs. código frágil. Veja a crise Axios, sistemas imunes de IA e o avanço para o zero-trust.

1. O Paradoxo de 2026

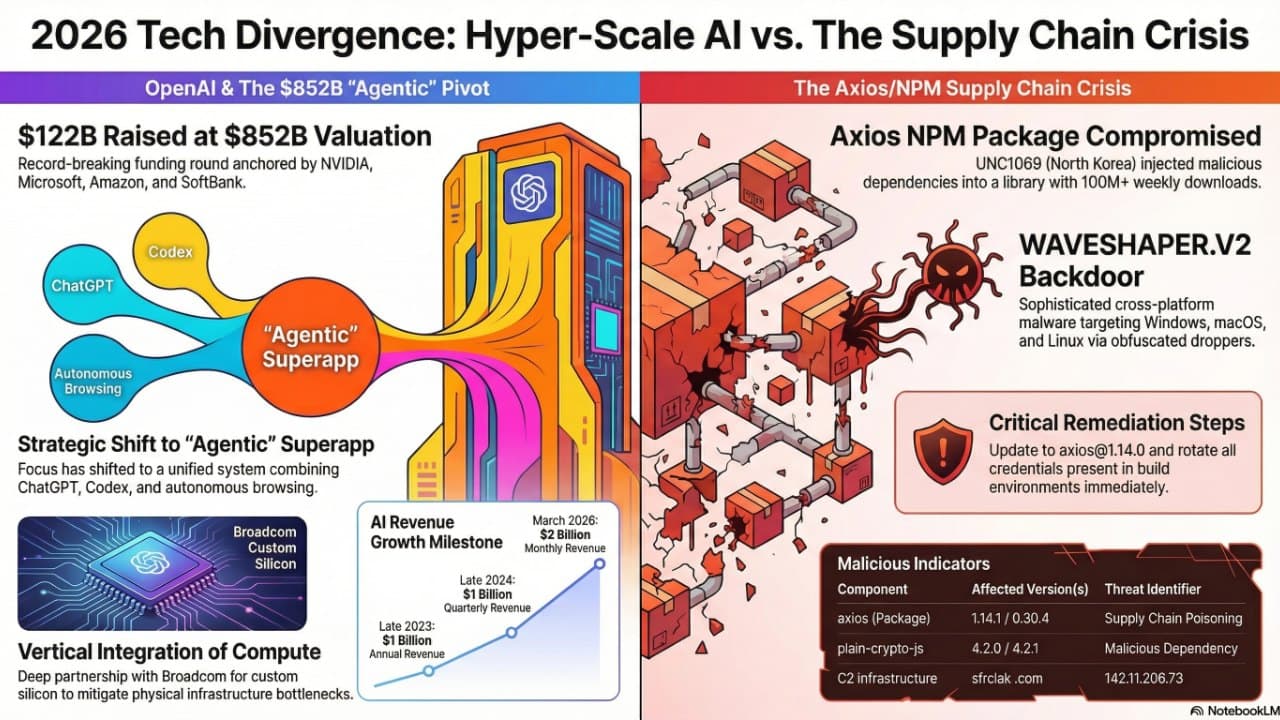

Entramos na era da "Tecnologia Extrema". No final de março de 2026, a indústria testemunhou uma divergência impressionante: enquanto a OpenAI atingia uma avaliação de US$ 852 bilhões, a economia digital global era ameaçada por uma única dependência comprometida na biblioteca Axios. Este é o paradoxo de 2026: temos capital para redesenhar a rede elétrica física, mas permanecemos estruturalmente vulneráveis a algumas linhas de JavaScript malicioso em um hook de instalação do NPM.

2. A Crise Axios: A Confiança como Ativo de Alto Risco

A realidade de engenharia mais urgente do primeiro trimestre de 2026 é o sofisticado ataque à cadeia de suprimentos da biblioteca Axios (mais de 100 milhões de downloads semanais).

- O Ator: Atribuído ao grupo UNC1069, com nexo na Coreia do Norte.

- A Brecha: Uma conta de mantenedor foi comprometida para injetar a dependência maliciosa

plain-crypto-js@4.2.1nas versõesaxios@1.14.1eaxios@0.30.4. - O Payload: O ataque utilizou um postinstall hook para implantar o dropper SILKBELL e o backdoor WAVESHAPER.V2.

- Impacto Multiplataforma: O backdoor entrega cargas específicas para Windows, macOS e Linux, utilizando o

wt.exeno Windows para evadir detecção. - Comunicação C2: O malware faz varreduras para o IP

142.11.206.73na porta 8000 a cada 60 segundos.

Plano de Remediação

- Reverter: Mudar imediatamente para

axios@1.14.0. - Auditar: Verificar arquivos de trava (lockfiles) em busca de

plain-crypto-js. - Rotacionar: Assumir o comprometimento do ambiente e rotacionar todas as chaves de API e credenciais.

3. IA como Sistema Imunológico Sintético

A revisão de código manual não é mais suficiente contra ameaças ofuscadas. A Cloudflare respondeu com um pipeline de IA de dois estágios para verificar a "intenção do código" em vez de apenas o conteúdo.

| Recurso | Estágio 1: GNN | Estágio 2: LLM (gpt-oss-120b) |

|---|---|---|

| Entrada | Estrutura da Árvore de Sintaxe Abstrata (AST) | Script Deofuscado e Contexto |

| Mecanismo | Correspondência de Padrões Estruturais | Triagem de Intenção Semântica |

| Objetivo | Detecção de zero-day (alta recall) | Filtragem de falsos positivos (alta precisão) |

| Latência | Mínima (3,5 bilhões de scripts diários) | Elevada (disparada pela GNN) |

4. Eficiência e a Escassez de Infraestrutura

A indústria de IA está se afastando do "teatro de modelos" em direção à utilidade prática. O principal limitador agora é a "física da energia" — a rede elétrica global está fisicamente saturada, com conexões em grandes hubs esgotadas até 2029. As empresas estão focando em silício personalizado para maximizar a "inteligência por watt".

5. Podando a Superfície de Ataque: Primitivas Nativas da Web

A plataforma web está absorvendo responsabilidades que antes eram de bibliotecas de terceiros, reduzindo a superfície de ataque externa.

- Masonry Nativo (Safari 26.4): Implementa

display: grid-lanes, eliminando a necessidade de bibliotecas de layout externas. - Animações por Scroll (Chrome 146): Transfere animações para threads de processamento via CSS.

- Criptografia Moderna (Node.js 25.9.0): Suporte nativo para TurboSHAKE e KangarooTwelve reduz a dependência de pacotes criptográficos externos.

6. Manutenção como Defesa Estratégica

A manutenção "tediosa" tornou-se uma prioridade de segurança de alto nível. Atores estatais estão monetizando a dívida de manutenção.

- Fim de Vida (EOL) do Ruby 3.2: A versão final (3.2.11) corrigiu a vulnerabilidade crítica do

zlib. - Crise de Segurança no Rails: Patches de emergência (7.2.3.1, 8.0.4.1, 8.1.2.1) corrigiram 10 CVEs, incluindo riscos de Negação de Serviço (DoS) e Travessia de Diretório (Path Traversal).

7. Conclusão: O Futuro Zero-Trust

O cenário de engenharia de 2026 exige uma mudança radical de maturidade. Operamos em um mundo onde um simples npm install pode ser um evento catastrófico. O caminho a seguir é a Cadeia de Suprimentos Zero-Trust: utilizando sistemas imunológicos de IA, fixando versões de dependências verificadas e podando impiedosamente o uso de JavaScript de terceiros em favor de primitivas nativas do navegador.

Comentários

Faça login com Google ou GitHub para comentar.